Có thể bạn quan tâm

Bảo mật không dây là rất quan trọng. Đại đa số chúng ta kết nối các thiết bị di động của mình (chẳng hạn như điện thoại thông minh, máy tính bảng, máy tính xách tay hoặc các thiết bị khác) với bộ định tuyến vào nhiều thời điểm trong ngày. Ngoài ra, các thiết bị IoT cũng có thể kết nối internet thông qua wifi.

Bạn Đang Xem: So sánh 4 loại bảo mật WiFi WEP, WPA, WPA2 và WPA3

Họ luôn hoạt động, luôn “lắng nghe” và luôn yêu cầu mức độ bảo mật cao. Chính vì thế bước mã hóa wifi là vô cùng cần thiết. Có một vài cách khác nhau để bảo mật kết nối wifi. Nhưng làm sao để người dùng biết được chuẩn bảo mật wifi nào là tốt nhất? Bài viết dưới đây sẽ giúp bạn giải đáp thắc mắc này.

loại bảo mật wifi

Các loại bảo mật wifi phổ biến nhất là wep, wpa và wpa2.

so sánh wep và wpa

Wired Equivalent Privacy (WEP) là phương pháp mã hóa wifi lâu đời nhất và kém an toàn nhất. Cách wep bảo mật các kết nối wifi rất tệ, vì vậy nếu đang sử dụng wep, bạn cần thay đổi kiểu bảo mật này ngay lập tức.

- nâng cấp bảo mật wifi từ wep lên wpa2

- Ngăn chặn các cuộc tấn công vũ phu: wpa3 sẽ bảo vệ người dùng khỏi các cuộc tấn công vũ phu ngay cả khi họ sử dụng mật khẩu yếu.

- Bảo mật mạng công cộng: wpa3 đã thêm tính năng mã hóa dữ liệu cá nhân. Về lý thuyết, nó có thể mã hóa kết nối của người dùng với các điểm truy cập không dây và mật khẩu.

- Bảo mật IoT: wpa3 xuất hiện vào thời điểm các nhà phát triển thiết bị IoT đang chịu áp lực rất lớn trong việc cải thiện tính bảo mật cho các cơ sở của họ.

- Mã hóa mạnh hơn: wpa3 bổ sung mã hóa 192-bit mạnh hơn để tăng cường bảo mật.

- Cách bảo vệ mạng wifi khỏi các cuộc tấn công krack

- Thiết bị định tuyến wi-fi tất cả trong một tốt nhất

- Bảo mật không dây: nói không với wep, nói có với wpa

- 5 ứng dụng giúp bảo mật kết nối điểm phát wifi

- Wifi an toàn với công nghệ tiên tiến

Ngoài ra, nếu bạn đang sử dụng bộ định tuyến cũ hơn chỉ hỗ trợ wep, thì bạn cũng nên nâng cấp bộ định tuyến đó để có kết nối và bảo mật tốt hơn.

Tại sao? Những kẻ bẻ khóa (những kẻ bẻ khóa hiểu biết về máy tính nhưng chỉ sử dụng tài năng của họ để thu lợi cá nhân bất hợp pháp) đã tìm ra cách phá vỡ mã hóa WEP và họ có thể thực hiện điều đó một cách dễ dàng bằng các công cụ miễn phí có sẵn. Năm 2005, FBI công khai ủng hộ việc sử dụng các công cụ miễn phí để nâng cao nhận thức. Hầu như ai cũng có thể làm được. Do đó, Liên minh Wi-Fi đã chính thức từ bỏ tiêu chuẩn Wep vào năm 2004.

Hiện tại, người dùng nên sử dụng phiên bản wpa.

Định nghĩa wpa và wpa2

Tiêu chuẩn Wep không an toàn trước đây là tiền thân của Wi-Fi Protected Access (WPA). wpa chỉ là một bước đệm để wpa2.

Khi wep trở nên không an toàn, liên minh wifi đã phát triển wpa để cung cấp thêm một lớp bảo mật cho các kết nối mạng trước khi wpa2 được phát triển và giới thiệu. Tiêu chuẩn bảo mật wpa2 luôn là một mục tiêu mong muốn. Tuy nhiên, wpa2 cũng đã xuất hiện vào năm 2018

wpa3

Hiện tại, hầu hết các bộ định tuyến và kết nối wifi đều sử dụng wpa2 vì nó vẫn tránh được nhiều lỗ hổng trong tiêu chuẩn mã hóa.

Tuy nhiên, bản nâng cấp mới nhất cho quyền truy cập được bảo vệ bằng wifi – wpa3 đã ra mắt. wpa3 giới thiệu một số cải tiến quan trọng đối với bảo mật không dây hiện đại, bao gồm:

Xem Thêm: Hình ảnh chó sói ngầu tuyệt đẹp

wpa3 vẫn chưa tham gia vào thị trường bộ định tuyến dành cho người tiêu dùng, mặc dù nó sẽ ra mắt vào cuối năm 2018. Quá trình chuyển đổi từ wep sang wpa và từ wpa sang wpa2 đã diễn ra trong một thời gian dài, vì vậy không có gì phải lo lắng vào lúc này.

Ngoài ra, các nhà sản xuất phải phát hành các thiết bị có bản sửa lỗi tương thích ngược, quá trình này có thể mất vài tháng hoặc thậm chí nhiều năm.

So sánh wpa, wpa2 và wpa3

Cụm từ truy cập wifi được bảo vệ được lặp lại tới 3 lần. Cả wpa và wpa2 đều đã quá quen thuộc, còn wpa3 thì hơi lạ nhưng sẽ sớm có mặt trên router. Vậy đâu là sự khác biệt giữa 3 loại bảo mật này? Tại sao wpa3 tốt hơn wpa2?

wpa dễ bị tấn công

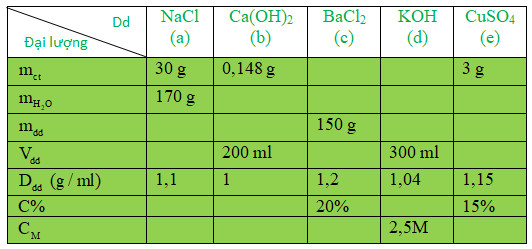

WPA và 2 đối thủ còn lại gần như “không có chỗ đứng” trên bàn cân. Dù có mã hóa public key mạnh và sử dụng wpa-psk 256 bit (pre-shared key), wpa vẫn tồn tại một số lỗ hổng “kế thừa” từ chuẩn wep cũ (cả 2 đều dùng chung chuẩn mã hóa luồng dễ bị tổn thương rc4).

Xem Thêm : Cây trên cạn bị ngập úng lâu sẽ chết vì sao?

Lỗ hổng tập trung vào việc giới thiệu Giao thức toàn vẹn khóa tạm thời (tkip).

Bản thân

tkip đã là một bước tiến lớn vì nó sử dụng hệ thống khóa trên mỗi gói để bảo mật mọi gói được gửi giữa các thiết bị. Thật không may, việc triển khai wpa tkip cũng phải tính đến các thiết bị wep cũ.

Hệ thống wpa tkip mới “tái chế” một số khía cạnh của hệ thống wep dễ bị tổn thương và tất nhiên những lỗ hổng tương tự này cũng có trong tiêu chuẩn mới.

wpa2 thay thế wpa

wpa2 chính thức thay thế wpa vào năm 2006. Nhưng wpa dù sao cũng là “đỉnh cao” của mã hóa wifi.

wpa2 đã mang đến một bản nâng cấp bảo mật và mã hóa khác, đáng chú ý nhất là việc giới thiệu Tiêu chuẩn mã hóa nâng cao (AES) cho các mạng wifi tiêu dùng. aes mạnh hơn nhiều so với rc4 (vì rc4 đã được “bẻ khóa” nhiều lần) và là tiêu chuẩn bảo mật hiện tại được sử dụng trong nhiều dịch vụ trực tuyến.

wpa2 cũng giới thiệu chế độ chống mật mã với giao thức mã xác thực thông báo chuỗi khối để thay thế tkip dễ bị tấn công hiện tại.

tkip vẫn là một phần của tiêu chuẩn wpa2 và cung cấp chức năng cho các thiết bị wpa thuần túy.

krack tấn công wpa2

Cuộc tấn công krack là lỗ hổng đầu tiên được phát hiện trong wpa2. Một cuộc tấn công cài đặt lại khóa (krack) là một cuộc tấn công trực tiếp vào giao thức wpa2 sẽ không may làm tê liệt bất kỳ kết nối wifi nào sử dụng wpa2.

Xem Thêm: TOP 18 bài phân tích tâm trạng nhân vật Liên hay nhất

krack về cơ bản phá vỡ một khía cạnh quan trọng của quá trình bắt tay 4 bước wpa2, cho phép tin tặc chặn và thao túng quá trình tạo khóa mã hóa mới trong quá trình kết nối an toàn.

Nhưng ngay cả với sức mạnh hủy diệt của krack, khả năng ai đó sử dụng công cụ này để tấn công mạng gia đình là rất nhỏ.

wpa3: phản hồi của liên minh wifi

wpa3 ra đời hơi muộn nhưng cung cấp tính năng bảo mật cao hơn. Ví dụ: wpa3-personal cung cấp cho người dùng mã hóa ngay cả khi hacker đã “bẻ khóa” mật khẩu sau khi kết nối mạng.

Ngoài ra, wpa3 yêu cầu tất cả các kết nối sử dụng Khung quản lý được bảo vệ (pmf). pmf vốn đã tăng cường bảo vệ quyền riêng tư và sử dụng các cơ chế bảo mật bổ sung để bảo vệ dữ liệu.

Chuẩn aes 128-bit không thay đổi đối với wpa3 (chứng tỏ tính bảo mật “vĩnh viễn” của nó). Tuy nhiên, các kết nối doanh nghiệp wpa3 vẫn yêu cầu aes 198 bit. Người dùng wpa3-personal cũng có tùy chọn sử dụng aes 198-bit dày đặc.

Để biết thêm các tính năng mới của wpa3, mời các bạn tham khảo bài viết: Tìm hiểu chuẩn bảo mật wifi wpa3 mới nhất hiện nay.

khóa chia sẻ trước wpa2?

wpa2-psk là viết tắt của Pre-Shared Key, còn được gọi là Chế độ cá nhân, được thiết kế cho các mạng gia đình và văn phòng nhỏ.

Xem Thêm : Bản báo cáo tự kiểm điểm đảng viên theo điều 30 [Mới nhất]

Bộ định tuyến không dây sử dụng khóa mã hóa để mã hóa lưu lượng mạng. Đối với wpa-personal, khóa này chính là mật khẩu wifi được đặt trên bộ định tuyến. Trước khi thiết bị có thể kết nối mạng và “hiểu” mã hóa, người dùng phải nhập mật khẩu trên đó.

Điểm yếu thực sự của mã hóa wpa2-personal là mật mã yếu. Vì nhiều người thường xuyên sử dụng mật khẩu yếu cho tài khoản trực tuyến của họ, nên không có gì lạ khi họ sử dụng cụm mật khẩu yếu tương tự để bảo mật mạng không dây của mình. Quy tắc là sử dụng mật khẩu mạnh để bảo mật mạng, nếu không thì wpa2 sẽ không giúp được gì nhiều.

wpa3 sae là gì?

Khi sử dụng wpa3, người dùng sẽ sử dụng một giao thức trao đổi khóa mới có tên là Xác thực ngang hàng đồng thời (SAE). SAE, còn được gọi là Giao thức trao đổi khóa Dragonfly, là một phương thức trao đổi khóa an toàn hơn để giải quyết lỗ hổng Krack.

Cụ thể, nó chống lại các cuộc tấn công giải mã ngoại tuyến bằng cách cung cấp tính năng bảo mật chuyển tiếp, đây là một phần của giao tiếp giữa trình duyệt và máy chủ qua giao thức https. Bảo mật chuyển tiếp ngăn kẻ tấn công giải mã các kết nối Internet đã ghi trước đó, ngay cả khi chúng biết mật khẩu wpa3.

Hơn nữa, wpa3 sae sử dụng kết nối điểm-điểm để thiết lập trao đổi, loại bỏ khả năng trung gian độc hại chặn khóa.

Kết nối wifi dễ dàng là gì?

Xem Thêm: Hình ảnh người phụ nữ Việt Nam thời xưa qua bài “Bánh trôi nước

wifi easy connect là một tiêu chuẩn kết nối mới được thiết kế để đơn giản hóa việc cung cấp và cấu hình các thiết bị wifi.

Trong số đó, wifi easy connect cung cấp mã hóa khóa công khai mạnh mẽ cho mọi thiết bị được thêm vào mạng, ngay cả những thiết bị có ít hoặc không có giao diện người dùng, chẳng hạn như nhà thông minh và các sản phẩm IoT khác.

Ví dụ: trong mạng gia đình, người dùng sẽ chỉ định một thiết bị làm điểm cấu hình trung tâm. Điểm cấu hình trung tâm phải là một thiết bị đa phương tiện như điện thoại thông minh hoặc máy tính bảng.

Sau đó, thiết bị đa phương tiện sẽ quét mã QR và chạy giao thức kết nối wifi dễ dàng tuần tự theo thiết kế của liên minh wifi.

Quét mã QR (hoặc nhập mã dành riêng cho thiết bị IoT) cung cấp cho các thiết bị được kết nối khả năng bảo mật và mã hóa giống như các thiết bị khác trên mạng, ngay cả khi không thể thực hiện cấu hình trực tiếp. Wifi Easy Connect, kết hợp với WPA3, sẽ tăng cường bảo mật cho mạng IoT và thiết bị nhà thông minh.

bảo mật wifi rất quan trọng

Tại thời điểm viết bài này, wpa2 vẫn là phương pháp mã hóa wifi an toàn nhất vì nó có tính đến lỗ hổng krack. Mặc dù krack chắc chắn là một vấn đề, đặc biệt là đối với các mạng công ty, nhưng người dùng bình thường sẽ không gặp phải kiểu tấn công này (tất nhiên trừ khi bạn là một tay súng lớn).

wep rất dễ bị bẻ khóa, vì vậy không nên sử dụng nó cho bất kỳ mục đích nào. Ngoài ra, nếu có những thiết bị chỉ sử dụng được bảo mật wep, người dùng nên cân nhắc thay thế để tăng cường an ninh mạng.

Cũng xin lưu ý rằng wpa3 sẽ không xuất hiện một cách kỳ diệu và bảo vệ tất cả các thiết bị trong nháy mắt. Việc ra đời và áp dụng rộng rãi các chuẩn mã hóa wifi mới là một quá trình lâu dài.

Tỷ lệ thành công phụ thuộc vào việc các nhà sản xuất thiết bị mạng nói chung và nhà sản xuất bộ định tuyến nói riêng có áp dụng wpa3 trong các sản phẩm của họ hay không.

Bây giờ, bạn nên tập trung vào việc bảo mật mạng của mình bằng wpa2.

Chúc may mắn!

Xem thêm:

Nguồn: https://anhvufood.vn

Danh mục: Giáo Dục

- Cách làm nước chấm chân gà sả tắc thơm ngon chuẩn vị

- Cách làm bò nướng sốt trứng muối ngon mềm, thơm, ngọt và siêu béo ngậy

- Tuyên bố thế giới về sự sống còn, quyền được bảo vệ và phát triển của trẻ em – tác giả, nội dung, bố cục, tóm tắt, dàn ý

- Tranh đông hồ và ý nghĩa trong phong tục của người dân Việt

- Soạn bài Người cầm quyền khôi phục uy quyền (V.Huy-Gô)